理由は世界的に身代金要求マルウェア(ランサムウェア)"WannaCrypt"の被害が相次いでいるため。

特に英国では医療保険制度(NHS)や日産自動車の現地工場が被害を受け、複数の病院が診療を中止する事態に。またスペインでは通信会社Telefonicaのコンピューターが感染するなど大きな問題となっています。

Windows Vista、7、8.1、10に対しては3月15日にこのランサムウェア用のパッチMS17-010(SMB サーバー用のセキュリティ更新プログラム)がリリースされていました。

しかしWindows XP、Windows 8、Windows Server 2003といったサポート終了済みのOSもまだ一部でやむなく使い続けられており、感染の例も出ていることから「異例の措置」として修正プログラムをリリースしたとのこと。

マイクロソフトは「危険なOS」を使っているユーザーに対してパッチを当てるとともに、2つの設定を確認・変更するようにアドバイスしています。まずひとつめはSMBv1の無効化。

SMBはWindowsのファイル共有用プロトコルでTCP445番ポートを利用するため。2つめは、同様にルーターのポート設定でも外部からTCP445番へのアクセスが遮断できているかを確認すること。

TechNetのセキュリティブログでは、WannaCryptがどのように拡大しているかについて分析しています。

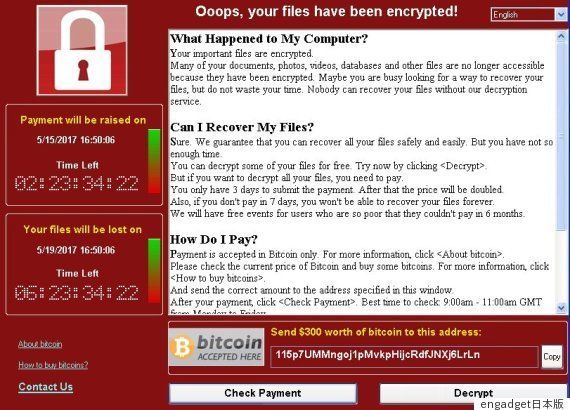

WannaCryptがコンピューターに感染すれば、ファイルをすべて暗号化ロックしてしまい、解除用の鍵と引き換えの身代金を要求するメッセージを表示します(日本語環境では日本語表示するとの情報も)。

ただ、なぜかWindows 10への感染はほとんどなく、Windows 8や7が主な標的になっているとのこと。

新しいWannaCryptの亜種などではフィッシングメールやトロイの木馬を使わずとも侵入してくるも例も見つかっており、先のSMBv1の件のような対策が必要となりつつあります。

常識で考えれば、インターネットにTCP445番が筒抜けになっているサーバーがあるなどとは信じたくないものです。しかし実際に感染事例があるということは、そのような運用がなされているケースも実在するということなのかもしれません。

いずれにせよ、管理者・個人問わずサポート切れのWindowsをやむなく使っているのなら、すみやかにリリースされたパッチを適用し、ひととおりネットワークまわりの点検をしておくに越したことはなさそうです。

(2017年5月13日engadget日本版「マイクロソフト、サポート切れのWindows XP他に「異例のセキュリティパッチ」公開。世界的にランサムウェア被害拡大中」より転載)

【関連記事】